Neben all den noch vor wenigen Jahrzehnten unvorstellbaren Dingen, die man auf einem aktuellen Smartphone anstellen kann, ist natürlich besonders eine App-Kategorie nach wie vor der Renner: Spiele! Gespielt wird immer, von jung und von alt. Und genau deswegen sind es natürlich auch gerade Spiele, die besonders interessant sind, wenn es darum geht, die verschiedensten Daten aus den verschiedensten Bevölkerungsgruppen zu sammeln. In der Rubrik der Spiele sind dabei natürlich besonders die vermeintlich kostenlosen Spiele von Interesse, denn wie heißt es doch so schön: Wenn ein Produkt für dich kostenlos ist, bist du das Produkt…

Wie immer bei unserem Testformat Android App Privacy, kommt es uns bei der Analyse der ausgewählten Applikationen natürlich besonders darauf an, nicht nur die Übereinstimmung mit den Forderungen der DSGVO abzugleichen, sondern außerdem auch den praktischen Impact der Benutzung einer App auf die Privatsphäre des Nutzers zu bewerten. Hier spielt vor allem die Datensammlung von eigentlich für die Funktionalität nicht benötigten Daten, die offene Information und Kommunikation dieser anhand der Datenschutzerklärung und potentielle Verstöße gegen die DSGVO, die sich daraus ergeben, einen besondere Rolle. Die schiere Masse und die Art der gesammelten Daten ist natürlich ebenfalls nicht irrelevant.

Die Auswahl

Die Toplisten, die einem Nutzer im Google Playstore angezeigt werden, sind von Region zu Region und Nutzer zu Nutzer teilweise stark unterschiedlich, weil die Anzeige naturgemäß auf diesen zugeschnitten ist und sich sowieso ständig verändert. Wir haben uns bei der Auswahl also relativ zufällig einfach 10 Spiele aus den Top 30 der Kategorie „Erfolgreichste“ der Free Games herausgepickt, um hier eine gute Stichprobe zu erhalten.

Die Spiele (mit Package Name, getesteter Version und Link zum vollständigen Bericht) sind die folgenden:

Royal Match (com.dreamgames.royalmatch v22168)

Candy Crush Saga (com.king.candycrushsaga v1.279.2.1)

Gardenscapes (com.playrix.gardenscapes v7.9.0)

Fishdom (com.playrix.fishdomdd.gplay v8.1.2.0)

Whiteout Survival (com.gof.global v1.18.7)

Township (com.playrix.township v19.0.1)

Legend of Mushroom (com.mxdzzus.google v2.0.30)

Total Battle (com.totalbattle v327.10.2205-arm64-v8a)

Slotpark (com.platogo.pmp v3.57.4)

Hero Wars (com.nexters.herowars v1.202.000)

Tracker und Berechtigungen

Um die Datenerfassungsmöglichkeiten einer Applikation einzuschätzen, ist es grundsätzlich erst einmal sinnig, sich anzusehen, welche bekannten Tracker, also Software-Module, die einzig und allein dem Zweck dienen, Nutzungsdaten zu erfassen, in der Applikation enthalten sind und welche Berechtigungen diese anfordern. Beides lässt sich statisch relativ einfach herausfinden: So nutzen wir zur Erkennung der enthaltenen Tracker, die freie Datenbank vom Exodus Privacy Projekt. So können wir bekannte Tracker in den untersuchten Applikationen identifizieren und erhalten gleichzeitig auch noch, zur späteren Analyse, die Netzwerkerkennungsregeln, die es uns in der dynamischen Analyse erlauben, beobachtete Kommunikation einem spezifischen Tracker zuzuordnen. Zusätzlich nutzen wir auch noch weitere Tools, die auch Third-Party Softwaremodule erkennen, die von Exodus nicht oder noch nicht erkannt werden.

Die angeforderten Berechtigungen können wir dann schlicht aus dem Manifest der Android Applikation herauslesen und somit schon vornherein abschätzen, was für Daten theoretisch erfasst werden könnten. Außerdem geben sie uns vorher schon einen ersten Eindruck davon, wie sammelwütig die Applikation in Frage sein könnte – rein von der Funktionalität eines klassischen Mobile Games her, sind praktisch eigentlich nicht sehr viele Berechtigungen vonnöten, werden hier aber trotzdem sehr viele Berechtigungen gefordert, lässt das schon gewisse Schlüsse zu.

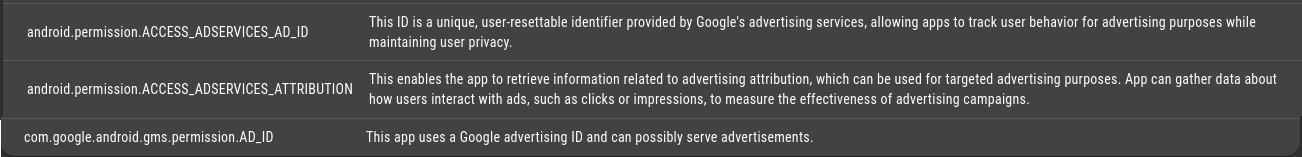

Erwartungsgemäß sind die untersuchten Spiele in diesem Punkt auch nicht zurückhaltend: Die Zahl reicht hier von noch moderaten 15 geforderten Berechtigungen bis 30. Wir haben hier tatsächlich auch schon deutlich Schlimmeres gesehen, im Vergleich zu den üblicherweise von uns untersuchten IoT-bezogenen Applikationen ist dies aber natürlich schon relativ hoch – gerade wenn man bedenkt, dass die IoT-Applikationen hier oft auch noch Berechtigungen für etwa Bluetooth und Lokalisierungsdienste benötigen, die ein Spiel im Normalfall ja nicht brauchen sollte. Besonders auffällig (aber auch absolut nicht überraschend) ist, dass alle untersuchten Applikationen alle Berechtigungen rund um den Zugriff auf die Google AD-ID anfordern. Diese ID ist eine eindeutige, vom Nutzer zurücksetzbare Kennung, die von Googles Werbediensten bereitgestellt wird und es Anwendungen ermöglicht, das Nutzerverhalten zu Werbezwecken zu verfolgen. Die Privatsphäre soll hier gewahrt bleiben, da keine explizit persönlichen Daten dazu verknüpft sind, wie privat das Nutzerverhalten an sich aber schon ist, bleibt wohl Definitionssache.

Interessant an den Berechtigungen rund um die AD-ID ist auch, dass diese Android-systemseitig in der Kategorie „Normal“ angesiedelt sind, und damit keine Bestätigung durch den Nutzer erfordern, um gewährt zu werden. Die Applikationen können dafür natürlich nichts, nutzen dieses Angebot aber natürlich gern.

Abgesehen davon fordern einige der untersuchten Spiele-Apps noch recht fragwürdige Berechtigungen an, die sich mit der Funktionalität der App nur schwerlich erklären lassen. So wird bei 6 von 10 Apps, der Schreib- und Lesezugriff auf den externen Speicher angefordert. Und eine App (Whiteout Survival) fordert gar den Zugriff auf den Telefonstatus an (android.permission.READ_PHONE_STATE). Eine Anwendung mit dieser Berechtigung kann die Telefonnummer und die Seriennummer dieses Telefons ermitteln, ob ein Anruf aktiv ist, mit welcher Nummer der Anruf verbunden ist und so weiter – berechtigtes Interesse fragwürdig.

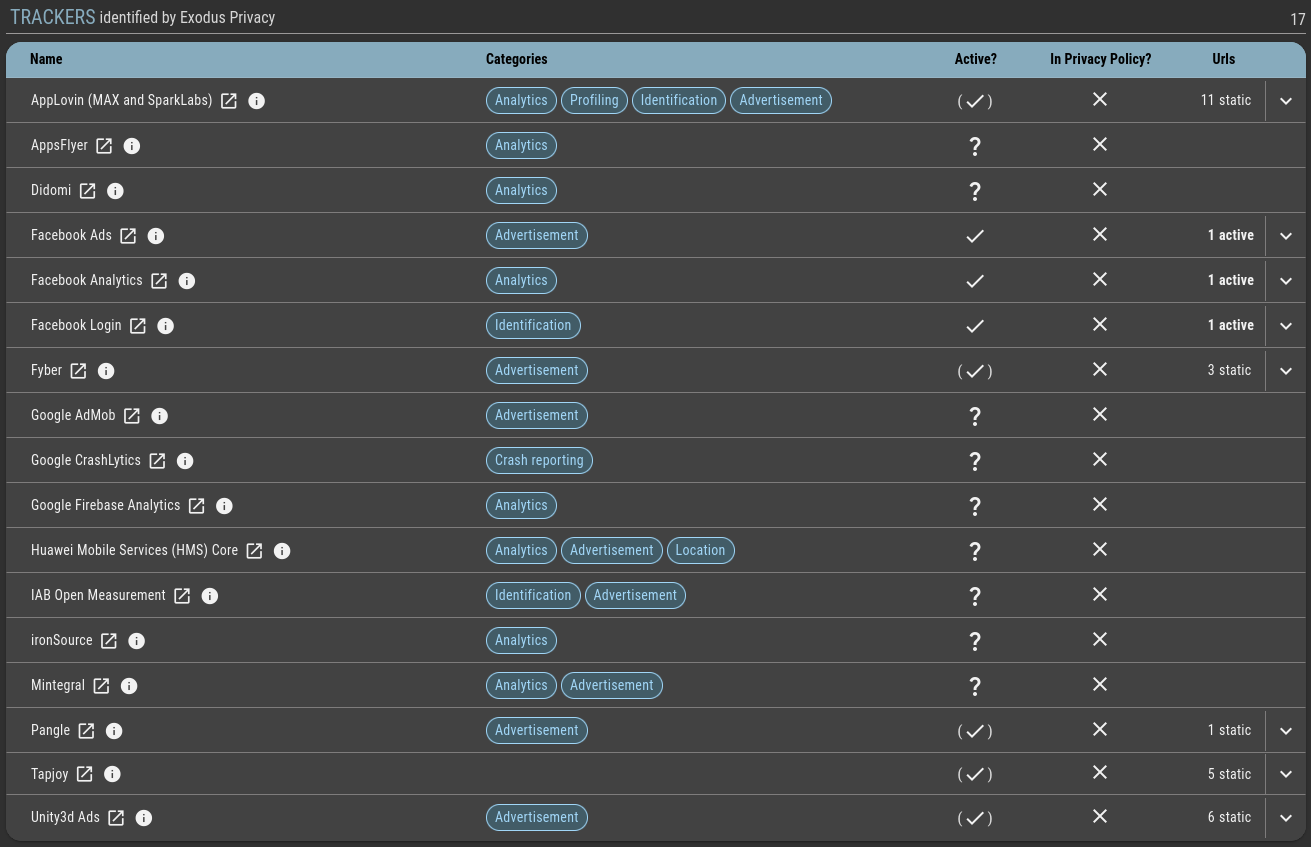

Bei den enthaltenen Trackern schlagen die untersuchten Applikationen dann erwartungsgemäß auch noch einmal richtig zu: Die reine Anzahl reicht hier von schon recht bemerkenswerten 7 bis zu 17. Hier wären niedrigere Zahlen aber auch die absolute Überraschung gewesen. Insgesamt konnten wir hier über alle untersuchten Spiele-Apps 26 unterschiedliche Tracker identifizieren – AppsLovin, AppsFlyer, Facebook, Google, alles dabei.

An der Verwendung dieser Tracker ist auch an sich erst einmal nichts verkehrt, sind sie natürlich eine der Haupteinnahmequellen für diese Spiele und auch aus DSGVO-Sicht spricht grundsätzlich erst einmal nichts dagegen. Zumindest nicht, so lange diese Tracker und was genau sie tun, auch detailliert an den Nutzer kommuniziert werden und hier wird es schnell finster: Keine der untersuchten Applikationen erwähnt in der dazugehörigen Datenschutzerklärung alle enthaltenen Tracker. Bei manchen wird kein einziger namentlich genannt. Fairerweise muss man zugeben, dass die Datenschutzerklärungen in den meisten Fälle schon recht ausführlich sind (mehr dazu im Abschnitt „Datenschutzerklärung“) und auch die essentiellen Informationen enthalten. Aber wichtig für den Nutzer ist doch vor allem nicht nur, welche Daten erhoben werden, sondern besonders auch, an wen diese gehen.

Datenschutzerklärung

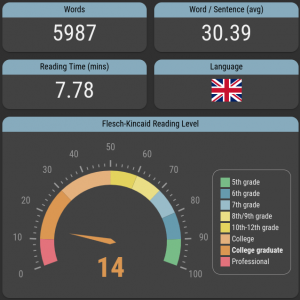

Zum Inhalt der Datenschutzerklärungen gibt es dann eigentlich nicht mehr sonderlich viel zu berichten: Alle Applikationen stellen eine Datenschutzerklärung zur Verfügung und in den meisten Fälle sind diese auch recht ausführlich und enthalten zumindest die essentiellen Informationen. Die Lesbarkeit ist natürlich bei allen, wie wir es mittlerweile auch gewohnt sind, nicht unbedingt herausragend und auch die Analyse über den von uns verwendeten Lesbarkeitsindex (Flesch-Kincaid) findet hier keinen Text, der laut dem Index nicht mindestens einen Hochschulabschluss erfordert, um ihn vollständig erfassen zu können. Da dies aber in der Natur juristischer Texte liegt, kann man dies hier kaum ankreiden. Ansonsten gab es hier und da noch klassische Probleme, wie Inkonsistenzen oder gar ziemlich unterschiedliche Versionen der Datenschutzerklärung im Store und angezeigt in der App. Unnötig und sicher nicht nutzerfreundlich, aber auch das sehen wir häufiger.

Kommunikation

Bei der Untersuchung der Kommunikation der ausgewählten Spiele-Applikationen haben wir uns dieses Mal nicht nur angesehen, wohin die Kommunikation geht (um beispielsweise die Aktivität bestimmter Tracker festzustellen), sondern haben uns außerdem angesehen, in welchem Verhältnis die notwendige Kommunikationsmenge zu der zusätzlichen Kommunikation (zur Nutzeranalyse, Werbezwecken usw.) steht. Außerdem haben wir uns auch angesehen, wann die Kommunikation stattfindet, weil dies gerade auch für die Konformität zur DSGVO eine entscheidende Rolle spielen kann. Mehr dazu später.

Um das Verhältnis zwischen der für die Funktionalität unbedingt notwendigen Kommunikation zu aller zusätzlichen Kommunikation zu bestimmen, haben wir uns alle im Test beobachtete Kommunikation pro Applikation vorgenommen und jede einzelne Anfrage, jedes GET jeden POST zu den identifizierten Trackern zugeordnet. Die Netzwerkerkennungsregeln dafür erhalten, wie bereits oben schon erwähnt, direkt von Exodus Privacy. Was am Ende dann noch übrigbleibt kann man als notwendige Kommunikation zum App-Betreiber ansehen. Natürlich muss auch in dieser Kommunikation nicht alles unbedingt „notwendig“ sein, aber um das zu entscheiden müsste jedes übertragene Datum noch analysiert und kategorisiert werden.

Im Vorfeld hatten wir natürlich schon angenommen, dass die Kommunikation zu Analyse- und Werbezwecken einen großen Anteil der insgesamten Kommunikation ausmachen wird. Das tatsächliche Ergebnis hat uns dann aber doch überrascht. So dient bei 8 der untersuchten 10 Apps die Kommunikation über das Internet zu annähernd 100% der Analyse und Datensammlung. Die zwei anderen Apps hatten hier Werte von 90 bzw. 75%.

Aus Sicht der DSGVO ist auch dies natürlich eigentlich kein Problem, (wieder) so lange der Nutzer in der Datenschutzerklärung darüber aufgeklärt wird und zwar (wichtig!) BEVOR irgendein Datum erfasst wird. In der Praxis müsste das also so ablaufen: Der Nutzer installiert die entsprechende App, startet sie und bekommt als allererstes die Datenschutzerklärung angezeigt, die er dann bestätigen oder ablehnen kann. Bevor diese nicht akzeptiert wurde, darf keine Datenerfassung stattfinden. Und hier verhalten sich die untersuchten Apps ganz und gar nicht konform. In quasi allen Fällen konnten wir teils erhebliche Kommunikationsaktivität feststellen bevor der Nutzer auch nur die Chance gehabt hätte, die Überschrift der Datenschutzerklärung zu lesen, geschweige denn sie vollständig zu akzeptieren. Hier wurden definitiv bereits Daten erfasst, bevor der Datensammlung zugestimmt wurde.

Fazit

Im Prinzip war das Ergebnis unseres Tests hier vorab schon zu erwarten: Natürlich war es von Vornherein schon klar, dass die untersuchten Apps in dieser Kategorie eine gewisse Sammelwut aufweisen würden, besteht doch ihr Zweck eigentlich nur darin. Überrascht hat uns aber trotzdem die Tatsache, wie viele Daten hier gesammelt werden und das dies vor allem auch streng genommen nicht DSGVO-konform passiert. Wir sind uns sicher, dass das den meisten oder gar allen App-Betreibern hier überhaupt gar nicht bewusst ist und dass es auch für sie schwer nachzuvollziehen ist, was die Vielzahl der integrierten Tracker tut, zu welchem Zweck sie es tut und wann. Das befreit sie aber natürlich auch nicht davon, für eine DSGVO-konforme Funktion ihrer Applikationen zu sorgen. Der Test zeigt außerdem auch, dass in diesem Bereich noch lange nicht genug und genau genug die Einhaltung der gesetzlichen Vorgaben geprüft wird.